Produkte und Dienstleistungen

ITOC – IT Operation Center

Standortverwaltung und Zutrittskontrolle

ITOC – IT Operation Center

Workflow-Automatisierung – Aufgaben zuweisen, Zeitpläne verwalten, Vorfälle

protokollieren.

ERP-Lösungsdatenanalyse – Dashboard-KPIs, vorausschauende Wartung,

Berichterstellung.

Cloud- und Edge-IT-Infrastruktur – Server vor Ort, sicherer Cloud-Speicher.

DevOps-Team – maßgeschneiderte IT-Lösungen.

ITOC – IT Operation Center

1. Infrastrukturüberwachung und -verwaltung

Überwachen Sie Server, Speichersysteme, Datenbanken und Netzwerkgeräte.

Verwenden Sie Überwachungstools.

Verfolgen Sie KPIs (CPU, Speicher, Festplattennutzung, Bandbreite usw.).

Generieren Sie Warnungen bei Anomalien oder Schwellenwerten.

Halten Sie die SLAs für Betriebszeit und Verfügbarkeit ein.

2. Vorfallmanagement

Erkennen, protokollieren und priorisieren Sie Vorfälle (automatisch oder manuell).

Führen Sie vordefinierte Antwort-Playbooks aus.

Bei Bedarf eskalieren Sie zum Support der Stufe 2/3 oder zu spezialisierten Teams.

Koordinieren Sie die Lösung und stellen Sie eine Ursachenanalyse sicher.

Verfolgen Sie die MTTR (mittlere Zeit bis zur Lösung) und führen Sie Vorfallprotokolle.

3. Änderungs- und Releasemanagement

Unterstützung bei geplanten Änderungen an IT-Systemen (Patches, Upgrades, Konfigurationen).

Koordinieren Sie Wartungsfenster und Auswirkungsanalysen.

Überwachen Sie die Leistung nach der Änderung und führen Sie bei Bedarf ein Rollback durch

ITOC – IT Operation Center

4. Benutzersupport und Helpdesk-Koordination

Bieten Sie IT-Support der Stufe 1 (Anmeldeprobleme, Konnektivität usw.).

Schnittstelle mit Helpdesk-/Ticketing-Systemen (z. B. ServiceNow, Jira Service Desk).

Leiten Sie Anfragen und Vorfälle an die entsprechenden Teams weiter.

5. Unterstützung der Sicherheitsüberwachung (falls in SOC integriert)

Überwachen Sie den Status von Antivirus, Endpunkterkennung und Firewall.

Reagieren Sie auf Warnungen im Zusammenhang mit unbefugtem Zugriff oder ungewöhnlichen Aktivitäten.

Helfen Sie mit, infizierte Systeme oder Benutzer zu isolieren.

6. Sicherungs- und Wiederherstellungsvorgänge

Überprüfen Sie, ob die geplanten Sicherungen erfolgreich abgeschlossen wurden.

Überwachen Sie die Backup-Infrastruktur und lösen Sie Probleme.

Führen Sie Wiederherstellungstests durch, um die Bereitschaft zur Notfallwiederherstellung zu überprüfen.

7. Leistungs- und Kapazitätsmanagement

Analysieren Sie Trends und erstellen Sie Kapazitätsprognosen.

Empfehlen Sie eine Skalierung der Hardware oder Ressourcen.

Optimieren Sie die Leistung von Anwendungen und Systemen.

ITOC – IT Operation Center

8. Automatisierung und Skripting

Automatisieren Sie wiederkehrende Überwachungs- und Wiederherstellungsaufgaben (z. B. automatischer Neustart fehlgeschlagener

Dienste).

Pflegen Sie Skripte für die Berichterstellung, Protokollanalyse oder Konfiguration.

9. Berichterstattung und Dokumentation

Erstellen Sie tägliche/wöchentliche Betriebsberichte.

Führen Sie eine Dokumentation der Verfahren, Systeme und Vorfallberichte.

Erstellen Sie Dashboards zur Echtzeitvisualisierung.

10. Compliance und Richtliniendurchsetzung

Stellen Sie sicher, dass die Systeme den internen Richtlinien und externen Vorschriften entsprechen.

Verfolgen Sie Prüfpfade für kritische Änderungen.

Setzen Sie Kennwortrichtlinien, Patch-Management und Endpunktrichtlinien durch.

9

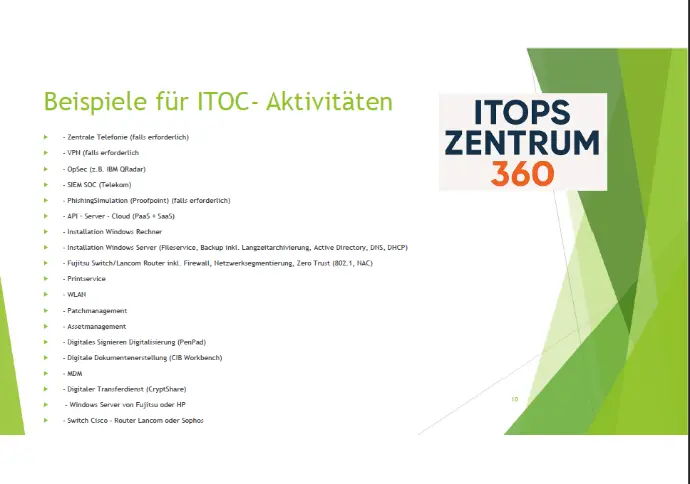

Beispiele für ITOC- Aktivitäten

- Zentrale Telefonie (falls erforderlich)

- VPN (falls erforderlich

- OpSec (z.B. IBM QRadar)

- SIEM SOC (Telekom)

- PhishingSimulation (Proofpoint) (falls erforderlich)

- API – Server - Cloud (PaaS + SaaS)

- Installation Windows Rechner

- Installation Windows Server (Fileservice, Backup inkl. Langzeitarchivierung, Active Directory, DNS, DHCP)

- Fujitsu Switch/Lancom Router inkl. Firewall, Netzwerksegmentierung, Zero Trust (802.1, NAC)

- Printservice

- WLAN

- Patchmanagement

- Assetmanagement

- Digitales Signieren Digitalisierung (PenPad)

- Digitale Dokumentenerstellung (CIB Workbench)

- MDM

- Digitaler Transferdienst (CryptShare)

- Windows Server von Fujitsu oder HP

- Switch Cisco - Router Lancom oder Sophos

10

Standortverwaltung und Zutrittskontrolle

SiteGuard : Umwelt- und Sicherheitsüberwachung.

BuildFlow : Plattform für digitales Site-Management.

Zugangskontrolle und Sicherheit – Geofencing, Einhaltung der PSAVorschriften,

digitale Besucherprotokolle.

Personalüberwachung – Automatisieren Sie die Anwesenheit und

gewährleisten Sie die Einhaltung der Sicherheitsvorschriften

Umweltüberwachung – Luftqualitäts-, Lärm- und Vibrationssensoren.